Hash identifica o arquivo, comprova integridade e ajuda a controlar versões com segurança digital

Aldemar Araujo Castro

Criação: 27/09/2025

Atualização: 27/02/2026

Palavras: 2559

Tempo de leitura: 15 minutos

Resumo

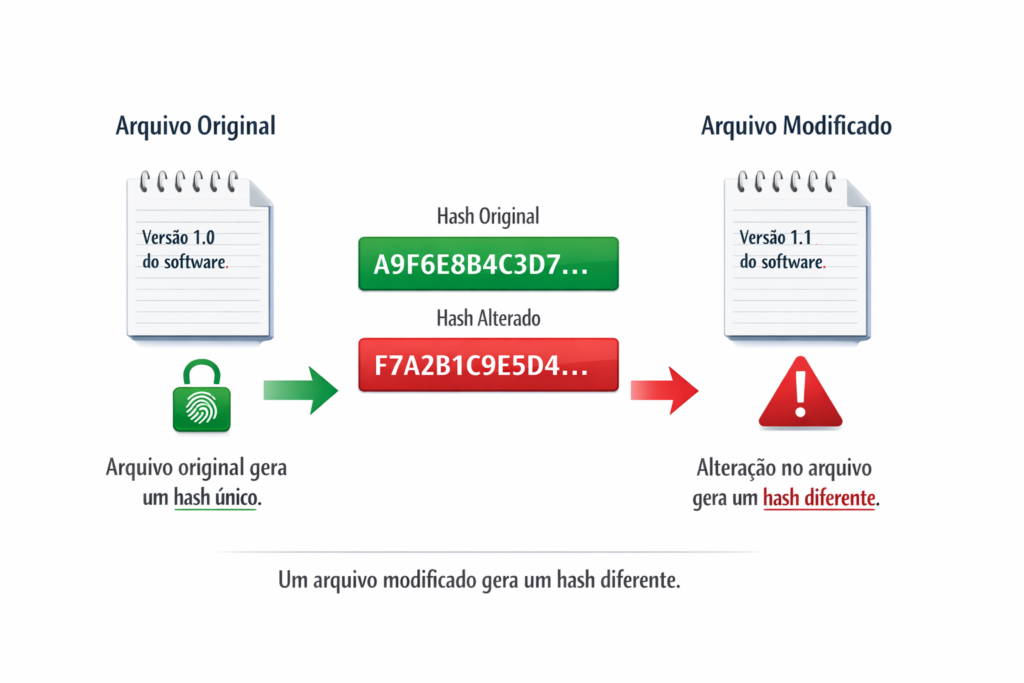

O hash é um código gerado matematicamente a partir do conteúdo de um arquivo digital. No contexto da pós graduação, ele é importante para comprovar integridade, rastrear versões, reforçar autoria e aumentar a reprodutibilidade de pesquisas que utilizam software. Se o arquivo sofrer qualquer alteração, mesmo mínima, o hash muda completamente. Por isso, ele funciona como uma impressão digital do arquivo. Este texto explica o conceito em linguagem simples, mostra sua importância acadêmica e técnica, apresenta exemplos práticos e ensina, passo a passo, como obter o hash de um arquivo no Windows usando o Prompt de Comando, mesmo para quem tem pouca familiaridade computacional.

1. Introdução

Nos cursos de mestrado e doutorado, cresce a cada ano o número de projetos que envolvem desenvolvimento de software. Em algumas pesquisas, o software é o próprio produto principal. Em outras, ele funciona como ferramenta de coleta de dados, sistema de apoio à decisão, aplicativo móvel, plataforma web, script de análise estatística ou mecanismo de automação científica. Em todos esses cenários, surge uma necessidade comum, como demonstrar que um determinado arquivo é exatamente aquele que foi criado, testado, entregue ou registrado em uma dada etapa do projeto.

Essa necessidade não é meramente técnica. Ela tem impacto acadêmico, metodológico e, em alguns casos, jurídico. Um orientador pode precisar saber qual versão do software foi usada em uma análise. Uma banca pode questionar se a versão apresentada na defesa é a mesma descrita no texto da dissertação. Um registro de programa de computador pode exigir organização documental. Em auditorias, em litígios de autoria, em submissões científicas e em processos de reprodutibilidade, a identificação precisa do arquivo se torna decisiva.

É nesse contexto que entra o hash. Embora o termo pareça complexo à primeira vista, a ideia central é bastante acessível. O hash é uma forma de transformar o conteúdo de um arquivo em um código único, permitindo verificar se ele permanece igual ao longo do tempo. Em termos práticos, o hash funciona como uma impressão digital do arquivo. Se o arquivo mudar, o hash também muda.

Ao longo deste texto, vamos construir esse entendimento de forma progressiva. Primeiro, você verá o que é hash em linguagem simples. Depois, entenderá sua importância na pós graduação, especialmente para quem desenvolve software. Em seguida, aprenderá como gerar o hash de um arquivo no Windows, usando o Prompt de Comando, com explicações passo a passo pensadas para quem não tem familiaridade com sistemas computacionais. Ao final, você terá não apenas um conceito, mas um procedimento aplicável imediatamente ao seu projeto.

2. Desenvolvimento

2.1. O que é o hash de um arquivo?

Para compreender o hash, vale começar por uma imagem mental simples. Imagine que cada arquivo digital, como um texto, uma planilha, uma imagem, um programa ou um instalador, possua uma identidade matemática derivada do seu conteúdo. Essa identidade é calculada por um algoritmo específico e aparece como uma sequência de letras e números. Essa sequência é o hash. Por exemplo:

f887621c96f389d805b158664982082ae9a756b028506e91d677c90683cd13ab

Em termos técnicos, o hash é o resultado de uma função matemática aplicada ao conteúdo do arquivo. Essa função lê os dados do arquivo e gera uma saída padronizada. O ponto importante é o seguinte, se o conteúdo do arquivo for exatamente o mesmo, o hash será exatamente o mesmo. Se o conteúdo mudar, mesmo que a alteração seja mínima, o hash muda também.

Isso significa que o hash não depende do nome do arquivo, nem da pasta onde ele está salvo. Ele depende do conteúdo real do arquivo.

Por exemplo, imagine dois arquivos chamados versao1.txt e arquivo_final.txt. Se os dois tiverem exatamente o mesmo conteúdo interno, o hash será igual. Por outro lado, imagine o mesmo arquivo com apenas uma vírgula adicionada, uma letra corrigida ou um espaço a mais. Nesse caso, o hash resultante já será outro.

Essa propriedade torna o hash extremamente útil para verificar integridade. Em vez de comparar visualmente dois arquivos, o que pode ser demorado e impreciso, basta comparar seus hashes. Se os hashes forem iguais, os arquivos são iguais em conteúdo. Se forem diferentes, houve alguma alteração.

Ao compreender isso, o aluno começa a perceber que o hash não é apenas um detalhe técnico de informática. Ele é um mecanismo prático de confiança digital.

2.2. O que o hash não é?

Depois de entender o que o hash faz, é importante evitar algumas confusões comuns. Isso ajuda a posicionar corretamente o conceito dentro do projeto de pesquisa e dentro do desenvolvimento de software.

Primeiro, hash não é a mesma coisa que criptografia de arquivo. Na criptografia, o objetivo é tornar o conteúdo ilegível para quem não possui a chave correta. No hash, o objetivo não é esconder o conteúdo, mas gerar uma identificação matemática do arquivo.

Segundo, hash não é senha. Em sistemas computacionais, senhas podem ser armazenadas por meio de algoritmos hash, mas isso é apenas uma aplicação específica. O hash de um software ou de um documento tem outra finalidade, verificar integridade e identificar conteúdo.

Terceiro, hash não é, sozinho, um registro legal completo. Ele fortalece a prova técnica de integridade e de anterioridade, mas não substitui, quando necessário, mecanismos formais como registro institucional, depósito em órgão competente, assinatura digital, carimbo do tempo, repositório versionado ou ata notarial.

Essa distinção é importante porque impede expectativas exageradas. O hash é extremamente útil, mas seu papel é específico. Ele é uma prova matemática de identidade do arquivo, não uma solução única para todas as necessidades documentais do projeto.

2.3. Por que o hash é importante para quem cria software na pós graduação?

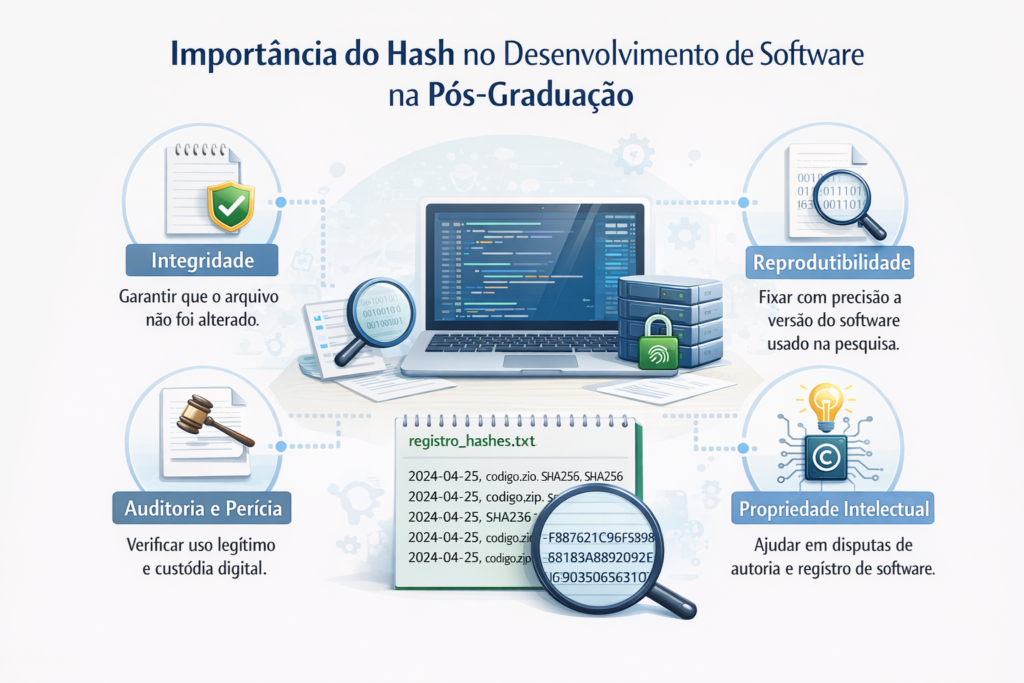

Agora que o conceito foi apresentado, faz sentido perguntar por que isso importa tanto em contextos acadêmicos. A resposta é simples, porque na pós graduação o software precisa ser tratado como artefato científico e técnico.

Em primeiro lugar, o hash ajuda no controle de versões. Em projetos de pesquisa, muitas vezes o software evolui rapidamente. Há versões preliminares, versões de teste, versões utilizadas na coleta de dados e versões estáveis para submissão ou defesa. O hash permite identificar com precisão uma versão específica do arquivo, sem depender apenas de nomes como “final”, “final2” ou “agora vai”.

Em segundo lugar, o hash reforça a integridade do arquivo. Isso significa comprovar que um programa, script, pacote de instalação ou conjunto de dados não foi alterado entre dois momentos relevantes. Para quem trabalha com ciência, isso dialoga diretamente com confiabilidade metodológica.

Em terceiro lugar, o hash favorece a reprodutibilidade. Se um artigo científico diz que determinada análise foi realizada com certo software, é importante poder demonstrar qual foi exatamente o arquivo utilizado. Isso é especialmente relevante em áreas que dependem de scripts, modelos computacionais ou automações analíticas.

Em quarto lugar, o hash contribui para a cadeia de custódia digital. Em situações de auditoria, perícia, avaliação institucional ou disputa de autoria, o hash pode ajudar a provar que o arquivo analisado é o mesmo que foi produzido ou armazenado anteriormente.

Por fim, o hash tem valor também em propriedade intelectual. Quando um aluno desenvolve software com potencial de registro como programa de computador, o uso disciplinado de hashes por versão pode fortalecer a organização documental e a prova técnica de integridade do material depositado.

Perceba, portanto, que o hash não é um luxo tecnológico. Ele é uma ferramenta de organização, prova, método e maturidade acadêmica.

2.4. Quais os algoritmos de hash mais comuns?

Ao pesquisar sobre o tema, o estudante encontrará nomes como MD5, SHA1, SHA256 e SHA512. Esses nomes se referem aos algoritmos usados para gerar o hash.

Entre eles, o mais recomendável para uso acadêmico e técnico geral é o SHA256. Ele é amplamente utilizado, conhecido, confiável para verificação de integridade e suficientemente robusto para a maioria dos projetos de pesquisa.

Em termos práticos, isso significa que, se você precisa adotar um padrão simples e seguro, o SHA256 é a melhor escolha. Ele se tornou um padrão de fato em muitos ambientes de software, distribuição de arquivos e validação de integridade.

Já o MD5 e o SHA1 aparecem com frequência em materiais mais antigos, mas não são as melhores opções para contextos que exigem maior confiança técnica. Por isso, ao ensinar alunos iniciantes, é prudente concentrar o procedimento em SHA256.

Essa escolha simplifica o aprendizado e cria um padrão coerente para o projeto desde o início.

2.5. Exemplo conceitual simples

Antes de partir para a prática no Windows, vale consolidar a lógica com um exemplo intuitivo.

Imagine o arquivo protocolo.txt com o seguinte conteúdo:

“Versão inicial do software de coleta.”

Agora imagine que você calcule o hash desse arquivo e anote o resultado.

Em seguida, você abre o mesmo arquivo e altera uma única palavra:

“Versão inicial do software de análise.”

Mesmo que a alteração pareça pequena para um ser humano, o conteúdo do arquivo mudou. Consequentemente, o hash calculado depois da alteração será diferente do primeiro.

Esse comportamento mostra por que o hash é tão poderoso. Ele detecta alterações de forma rigorosa. Não importa se a mudança foi pequena ou grande. Se o conteúdo mudou, o hash muda.

Essa é a base de seu uso em integridade digital.

2.6. Como obter o hash de um arquivo no Windows, passo a passo

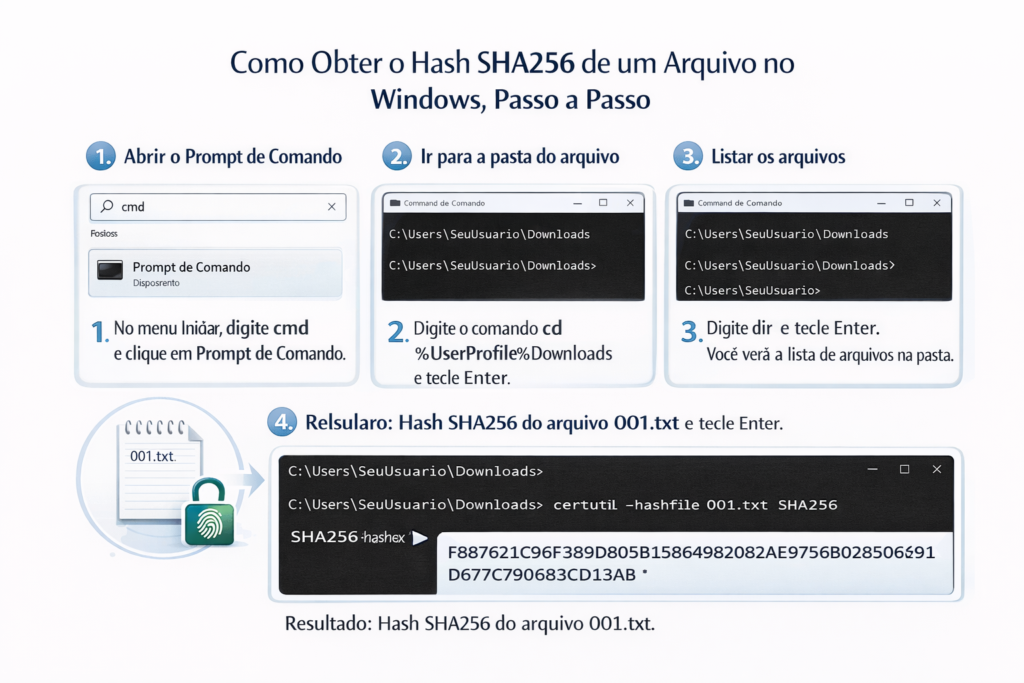

Chegamos à parte mais prática do texto. O objetivo agora é mostrar como um aluno, mesmo sem intimidade com sistemas computacionais, pode gerar o hash de um arquivo usando o Prompt de Comando do Windows.

Vamos assumir um exemplo simples. Suponha que o arquivo se chame 001.txt e esteja na pasta Downloads do seu computador.

2.6.1. Etapa 1, localizar o arquivo

Antes de usar qualquer comando, o primeiro passo é confirmar que o arquivo realmente existe.

- Abra a pasta Downloads no Windows.

- Verifique se o arquivo

001.txtestá nela. - Observe com atenção o nome completo do arquivo, incluindo a extensão

.txt.

Esse cuidado é importante porque, se o nome estiver diferente, o comando não funcionará corretamente.

2.6.2. Etapa 2, abrir o Prompt de Comando

Agora vamos abrir o ambiente onde o comando será digitado.

- Clique no botão Iniciar.

- Digite

cmd. - Clique em Prompt de Comando.

Ao abrir, aparecerá uma janela preta com texto. Esse é o ambiente onde você vai digitar os comandos.

2.6.3. Etapa 3, ir para a pasta onde está o arquivo

Neste momento, você precisa “entrar” na pasta Downloads por meio da linha de comando.

Digite:

cd %UserProfile%\Downloads

Depois pressione Enter.

Esse comando muda o diretório atual para a pasta Downloads do seu usuário. Em linguagem simples, significa que você está dizendo ao Windows para trabalhar, a partir de agora, dentro dessa pasta.

Para conferir se está no local correto, digite:

dir

Depois pressione Enter.

O comando dir lista os arquivos da pasta atual. Se tudo estiver certo, você verá 001.txt na lista.

Essa pequena verificação é muito útil, porque evita erros simples antes do cálculo do hash.

2.6.4. Etapa 4, calcular o hash do arquivo

Agora vem o passo principal. Para obter o hash SHA256 do arquivo, digite:

certutil -hashfile 001.txt SHA256

Depois pressione Enter.

Se quiser usar o caminho completo do arquivo, também pode digitar:

certutil -hashfile "C:\Users\SeuUsuario\Downloads\001.txt" SHA256

Substitua SeuUsuario pelo nome da sua conta no Windows.

Ao executar o comando, o sistema mostrará uma sequência grande de caracteres. Essa sequência é o hash SHA256 do arquivo. Esse é o resultado que você pode copiar e guardar como prova de integridade daquela versão do arquivo.

2.6.5. Etapa 5, interpretar o resultado

Depois que o hash aparece na tela, o próximo passo é compreender o que ele significa. Se você rodar novamente o mesmo comando sobre o mesmo arquivo, sem alterá lo, o hash será igual. Se você abrir o arquivo, modificar qualquer coisa e salvar, o hash resultante será outro. Esse comportamento permite verificar se o arquivo permaneceu intacto ao longo do tempo.

2.6.6. Etapa 6, teste prático para entender de verdade

Para consolidar o aprendizado, faça um pequeno experimento.

- Gere o hash do arquivo.

- Copie o hash e salve em um bloco de notas.

- Abra o arquivo

001.txt. - Acrescente uma palavra qualquer.

- Salve o arquivo.

- Gere o hash novamente com o mesmo comando.

Você perceberá que o novo hash será completamente diferente do anterior.

Esse é o melhor exercício introdutório para internalizar o conceito.

2.7. Como registrar o hash de forma organizada

Gerar o hash é importante. Registrar esse hash de forma organizada é ainda melhor. Para um pesquisador, a utilidade máxima surge quando o procedimento vira rotina documental.

Uma forma simples é criar um arquivo de controle, por exemplo registro_hashes.txt, contendo quatro informações:

- Data da geração.

- Nome do arquivo.

- Algoritmo utilizado.

- Valor do hash.

Exemplo de registro:

“2026-02-27, 001.txt, SHA256, [valor do hash]”

Exemplo real:2026-02-27, 001.txt, SHA256, f887621c96f389d805b158664982082ae9a756b028506e91d677c90683cd13ab

Se quiser deixar mais didático no texto, pode apresentar também desta forma:

Exemplo prático de registro:

No dia 27/02/2026, foi calculado o hash do arquivo 001.txt com o algoritmo SHA256, obtendo-se o seguinte resultado: f887621c96f389d805b158664982082ae9a756b028506e91d677c90683cd13ab

Esse pequeno hábito melhora muito a governança do projeto. Com o tempo, você poderá manter um histórico das versões mais importantes do software.

2.8. Situações em que o hash é especialmente útil

Ao final da parte prática, vale conectar novamente o procedimento ao cotidiano da pós graduação. O hash é especialmente útil quando você precisa:

- Enviar uma versão do software ao orientador.

- Registrar a versão usada em uma análise.

- Demonstrar que um arquivo não foi alterado.

- Organizar material para registro de programa de computador.

- Construir uma trilha de auditoria do projeto.

- Preservar integridade de arquivos sensíveis.

Quando o aluno entende essas aplicações, o hash deixa de parecer um conceito abstrato e passa a ser uma ferramenta concreta de trabalho científico.

3. Considerações finais

O hash de um software, ou de qualquer arquivo digital, é uma ferramenta simples na forma, mas poderosa na função. Ele oferece um modo objetivo de identificar o conteúdo do arquivo e verificar sua integridade. Para estudantes de mestrado e doutorado que estão criando software, isso representa um ganho importante em organização, confiabilidade, reprodutibilidade e maturidade técnica.

Mais do que decorar um conceito, o pesquisador precisa incorporar uma rotina. Sempre que houver uma versão relevante do software, é recomendável gerar o hash, registrar esse valor e guardar o arquivo correspondente com cuidado. Esse procedimento ajuda a evitar confusões com versões, fortalece a documentação do projeto e cria uma base técnica útil para defesas, submissões, auditorias e eventual proteção intelectual.

O mais importante é perceber que esse processo não exige conhecimento avançado em computação. Com poucos comandos e um método organizado, qualquer aluno pode usar hash de forma produtiva. Em um ambiente acadêmico cada vez mais dependente de tecnologia, essa competência básica se torna um diferencial importante.

Fontes

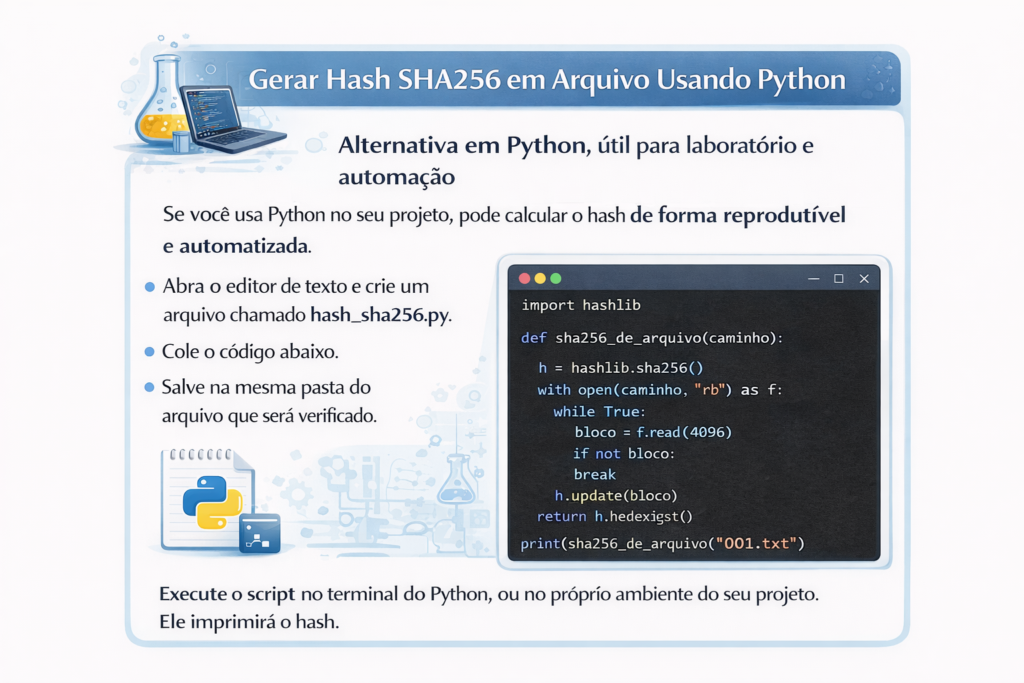

1. Python Documentation, hashlib

Documentação oficial da linguagem Python sobre geração de hashes. É útil para compreender a lógica dos algoritmos e automatizar rotinas de verificação de arquivos.

https://docs.python.org/3/library/hashlib.html

2. Microsoft Learn, CertUtil

Material oficial da Microsoft sobre o utilitário certutil, incluindo o uso do comando para cálculo de hash em arquivos no Windows.

https://learn.microsoft.com/

3. Microsoft Learn, Command Prompt reference

Base oficial da Microsoft com referências dos comandos do Prompt de Comando, útil para entender cd, dir e navegação em diretórios.

https://learn.microsoft.com/

4. NIST, Secure Hash Standard

Padrão técnico relacionado à família SHA, relevante para compreender a base conceitual do SHA256. É uma referência importante para quem deseja aprofundamento técnico.

https://csrc.nist.gov/

5. RFC Editor, documentos sobre Secure Hash Algorithms

Reúne documentos técnicos sobre algoritmos de hash seguro, úteis para quem deseja ir além da aplicação prática e entender fundamentos formais.

https://www.rfc-editor.org/

***